Alexa Soll Nur Auf Meine Stimme Hören

Die vermehrte Nutzung intelligenter Assistenten wie Alexa hat zu einer zunehmenden Debatte über Datenschutz und Datensicherheit geführt. Während die Bequemlichkeit, Musik per Sprachbefehl zu starten oder das Licht zu dimmen, unbestreitbar ist, wächst auch das Bewusstsein für die potenziellen Risiken, die mit der permanenten Aktivierung solcher Geräte einhergehen. Ein zentraler Aspekt dieser Diskussion ist die Möglichkeit, Alexa so zu konfigurieren, dass sie ausschließlich auf die Stimme des berechtigten Nutzers reagiert. Dieser Artikel beleuchtet die verschiedenen Aspekte dieser Funktionalität, ihre technischen Grundlagen, ihre Grenzen und die damit verbundene psychologische und soziale Bedeutung.

Die Notwendigkeit der Stimmerkennung: Eine Frage der Privatsphäre

Die Fähigkeit, Alexa auf die eigene Stimme zu trainieren und somit unbefugten Zugriff zu verhindern, ist mehr als nur eine technische Spielerei. Sie ist ein grundlegendes Bedürfnis nach Privatsphäre im digitalen Zeitalter. Stellen Sie sich vor, ein Kind bestellt unbeabsichtigt teure Artikel über Alexa, oder ein Mitbewohner greift auf Ihre persönlichen Informationen zu, indem er Sprachbefehle erteilt. Solche Szenarien verdeutlichen die Notwendigkeit einer robusten Stimmerkennung, die zwischen dem berechtigten Nutzer und anderen Personen unterscheidet.

Die Sensibilität für dieses Thema hat in den letzten Jahren zugenommen. Studien zeigen, dass ein Großteil der Nutzer Bedenken hinsichtlich der Datensammlung und -verarbeitung durch intelligente Assistenten hat. Die Möglichkeit, die Kontrolle über die Geräteinteraktion zu behalten und den Zugriff auf die eigene Stimme zu beschränken, kann diese Bedenken zumindest teilweise ausräumen.

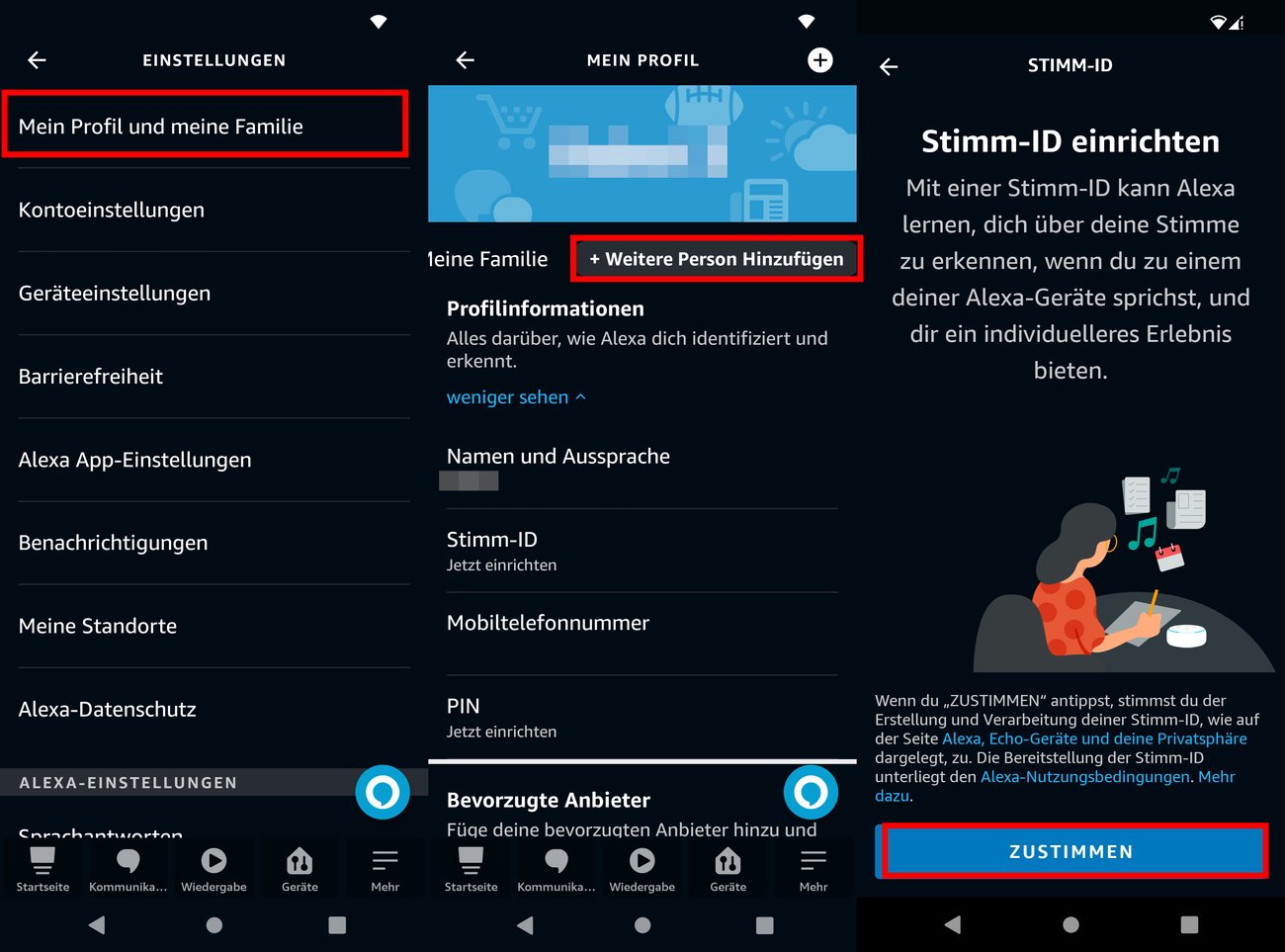

Technische Grundlagen der Stimmerkennung bei Alexa

Die Stimmerkennung bei Alexa basiert auf komplexen Algorithmen der Spracherkennung und des maschinellen Lernens. Der Prozess lässt sich grob in folgende Schritte unterteilen:

1. Aufnahme und Analyse des Sprachsignals

Zunächst wird das Sprachsignal vom Mikrofon des Alexa-Geräts erfasst und digitalisiert. Anschließend werden relevante Merkmale extrahiert, wie z.B. Frequenzbereiche, Artikulationsmuster und Klangfarben. Diese Merkmale bilden die Grundlage für die nachfolgende Analyse.

2. Modellierung der individuellen Stimme

Im Rahmen des Trainingsprozesses wird der Nutzer aufgefordert, eine Reihe von vorgegebenen Sätzen zu sprechen. Anhand dieser Aufnahmen erstellt Alexa ein individuelles Stimmprofil. Dieses Profil repräsentiert die charakteristischen Merkmale der Stimme des Nutzers und dient als Referenz für die spätere Erkennung.

3. Vergleich und Authentifizierung

Wenn der Nutzer einen Sprachbefehl erteilt, analysiert Alexa das aktuelle Sprachsignal und vergleicht es mit dem gespeicherten Stimmprofil. Wenn die Übereinstimmung ausreichend hoch ist, wird der Nutzer als authentifiziert betrachtet und der Befehl ausgeführt. Andernfalls wird die Interaktion verweigert.

Die Qualität der Stimmerkennung hängt von verschiedenen Faktoren ab, darunter die Qualität des Mikrofons, die Umgebungsgeräusche und die Deutlichkeit der Aussprache des Nutzers. Amazon arbeitet kontinuierlich an der Verbesserung der Algorithmen und der Anpassung an unterschiedliche Sprechweisen und Dialekte.

Die Grenzen der Stimmerkennung und alternative Sicherheitsmaßnahmen

Obwohl die Stimmerkennung bei Alexa ein wichtiger Schritt in Richtung mehr Privatsphäre ist, ist sie nicht perfekt. Es gibt verschiedene Faktoren, die die Genauigkeit der Erkennung beeinträchtigen können:

- Stimmveränderungen: Erkältungen, Allergien oder altersbedingte Veränderungen der Stimme können die Erkennung erschweren.

- Nachahmung: Personen mit einer ähnlichen Stimme oder solche, die die Stimme des Nutzers nachahmen können, könnten das System überlisten.

- Umgebungsgeräusche: Laute Umgebungen können die Qualität des Sprachsignals beeinträchtigen und zu Fehlinterpretationen führen.

Aufgrund dieser Einschränkungen ist es ratsam, die Stimmerkennung durch zusätzliche Sicherheitsmaßnahmen zu ergänzen. Dazu gehören:

- Passwörter für sensible Aktionen: Für bestimmte Aktionen, wie z.B. Einkäufe oder den Zugriff auf persönliche Informationen, sollte ein Passwort erforderlich sein.

- Regelmäßige Überprüfung der Berechtigungen: Nutzer sollten regelmäßig die Berechtigungen überprüfen, die Alexa für verschiedene Skills und Dienste hat.

- Physische Deaktivierung des Mikrofons: Wenn Alexa nicht benötigt wird, kann das Mikrofon physisch deaktiviert werden, um sicherzustellen, dass keine ungewollten Aufnahmen erfolgen.

Die psychologische und soziale Bedeutung der Stimmkontrolle

Die Möglichkeit, die eigene Stimme als primären Authentifizierungsmechanismus zu nutzen, hat eine tiefe psychologische und soziale Bedeutung. Sie vermittelt ein Gefühl der Kontrolle und Autonomie über die eigene digitale Umgebung. Das Wissen, dass Alexa nur auf die eigene Stimme reagiert, kann das Vertrauen in das Gerät und seine Nutzung erhöhen.

Gleichzeitig wirft die Stimmerkennung aber auch neue Fragen auf. Was bedeutet es, wenn ein Familienmitglied oder ein Freund die eigene Stimme täuschen kann? Welche Auswirkungen hat dies auf die zwischenmenschlichen Beziehungen und das Vertrauen? Die Entwicklung der Stimmerkennungstechnologie muss daher stets mit einer kritischen Auseinandersetzung mit ihren sozialen und ethischen Implikationen einhergehen.

Die Debatte um Datenschutz und Datensicherheit bei intelligenten Assistenten ist ein fortlaufender Prozess. Die Stimmerkennung ist ein wichtiger Schritt in die richtige Richtung, aber sie ist keine Allzwecklösung. Es ist wichtig, sich der Grenzen der Technologie bewusst zu sein und zusätzliche Sicherheitsmaßnahmen zu ergreifen, um die eigene Privatsphäre zu schützen. Letztlich geht es darum, ein ausgewogenes Verhältnis zwischen Bequemlichkeit und Sicherheit zu finden und die Kontrolle über die eigene digitale Identität zu behalten. Die Nutzer müssen befähigt werden, informierte Entscheidungen über die Nutzung intelligenter Assistenten zu treffen und ihre eigenen Datenschutzbedürfnisse zu berücksichtigen. Nur so kann das Potenzial dieser Technologie voll ausgeschöpft werden, ohne die Grundrechte auf Privatsphäre und Datensicherheit zu gefährden.

![Alexa Soll Nur Auf Meine Stimme Hören [ALEXA] Sprachausgabe durch SmartHome Zentrale (ioBroker) [Tutorial](https://i.ytimg.com/vi/_8ya1l_Q6Ko/maxresdefault.jpg)