Filter Mac Address Wireshark

Okay, lasst uns ehrlich sein. Wireshark ist ein bisschen wie der Mathe-Lehrer, den niemand so richtig mochte. Aber manchmal... manchmal braucht man ihn halt doch. Und heute geht’s um eine Sache, die gefühlt jeder komplizierter macht, als sie sein müsste: MAC-Adressen filtern.

Die ewige Suche nach der Nadel im Heuhaufen

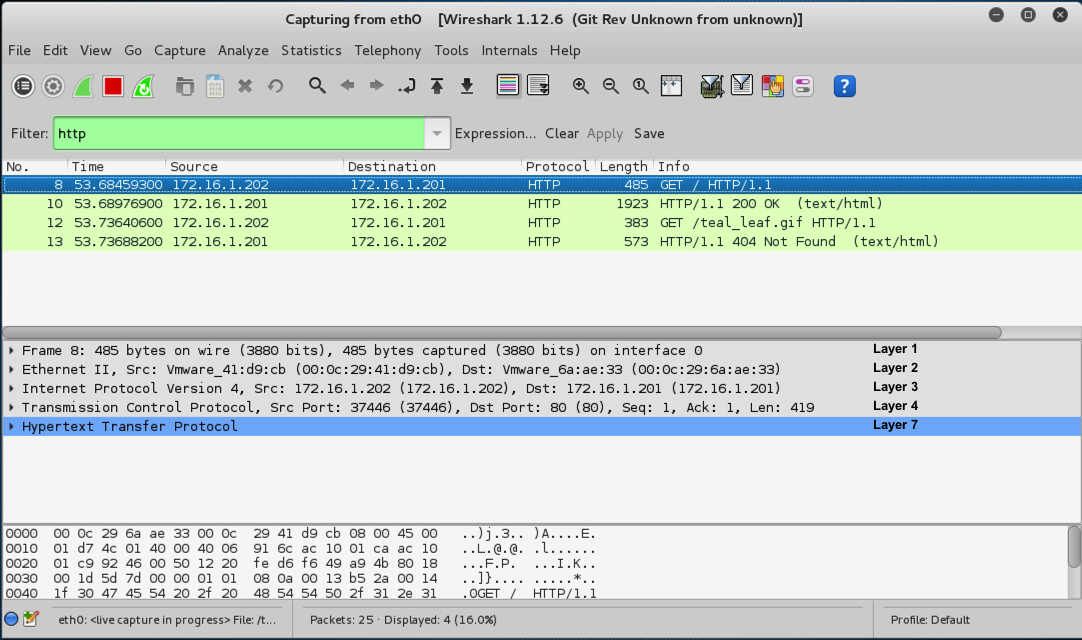

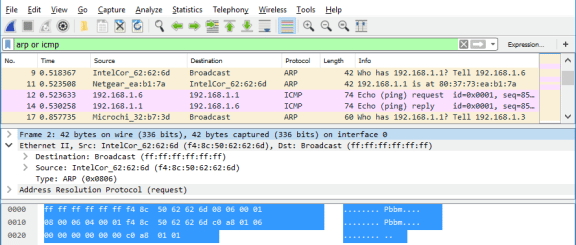

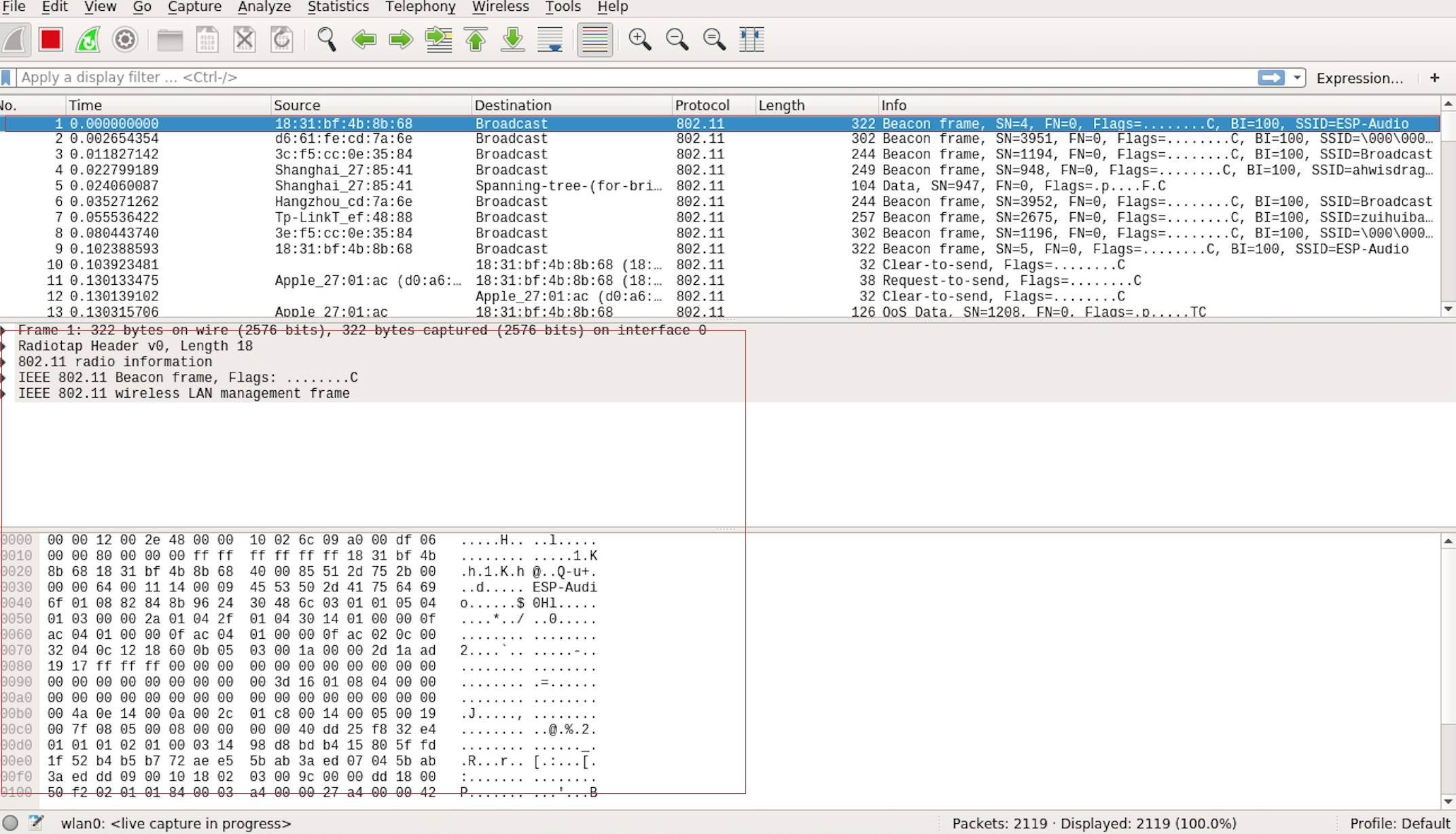

Da sitzt man, starrt auf diesen endlosen Datenstrom in Wireshark. Gefühlte Trilliarden Pakete fliegen vorbei. Und was willst du? Genau EINES finden. Das ist, als würde man versuchen, ein bestimmtes Gummibärchen in einer Badewanne voller Gummibärchen zu identifizieren. Viel Glück!

Die Lösung? Filtern! Aber nicht irgendein Filter. Wir brauchen einen, der uns gnadenlos alle Pakete zeigt, die von oder zu einer bestimmten MAC-Adresse fließen. Und jetzt kommt der Spaß.

Ich wage mal zu behaupten (und riskiere damit vielleicht einen Aufschrei der IT-Experten): Manchmal ist die simpelste Lösung die beste. Kein kompliziertes Regex-Gedöns, keine verschachtelten Ausdrücke. Einfach und effektiv.

Der "Weniger ist mehr" Ansatz

Ihr kennt das. Man googelt "Wireshark MAC Address Filter" und wird mit einer Lawine an Formeln, Befehlen und kryptischen Abkürzungen erschlagen. So, als ob man ein Raumschiff steuern müsste, um eine E-Mail zu schreiben. Muss das wirklich sein?

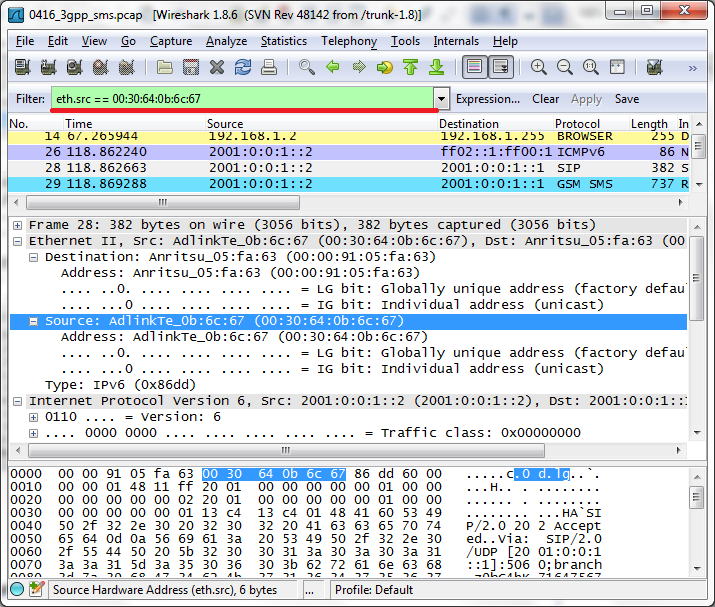

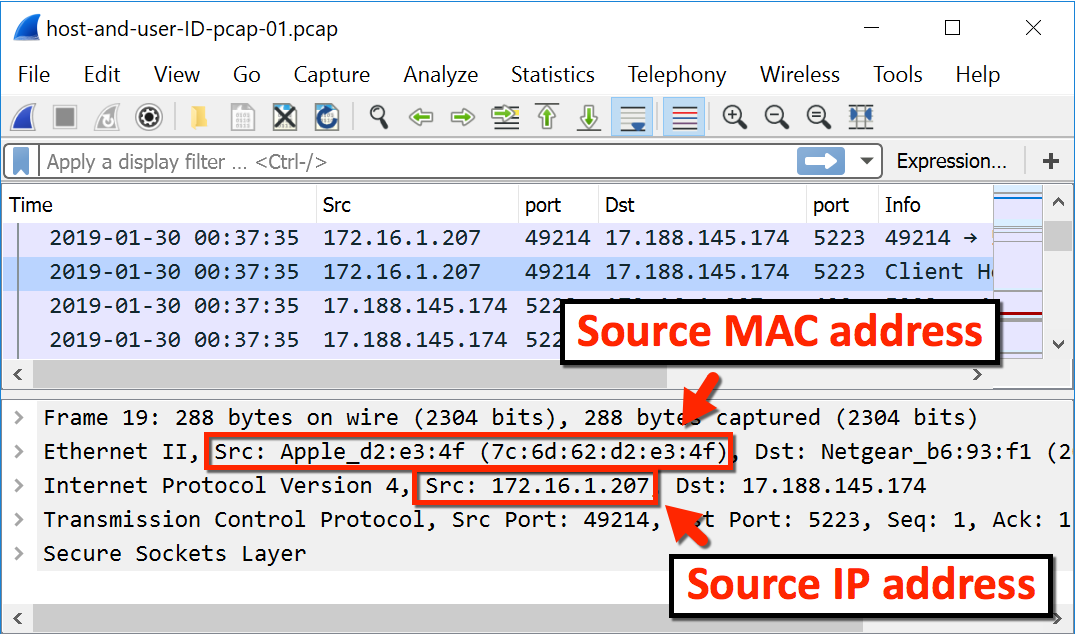

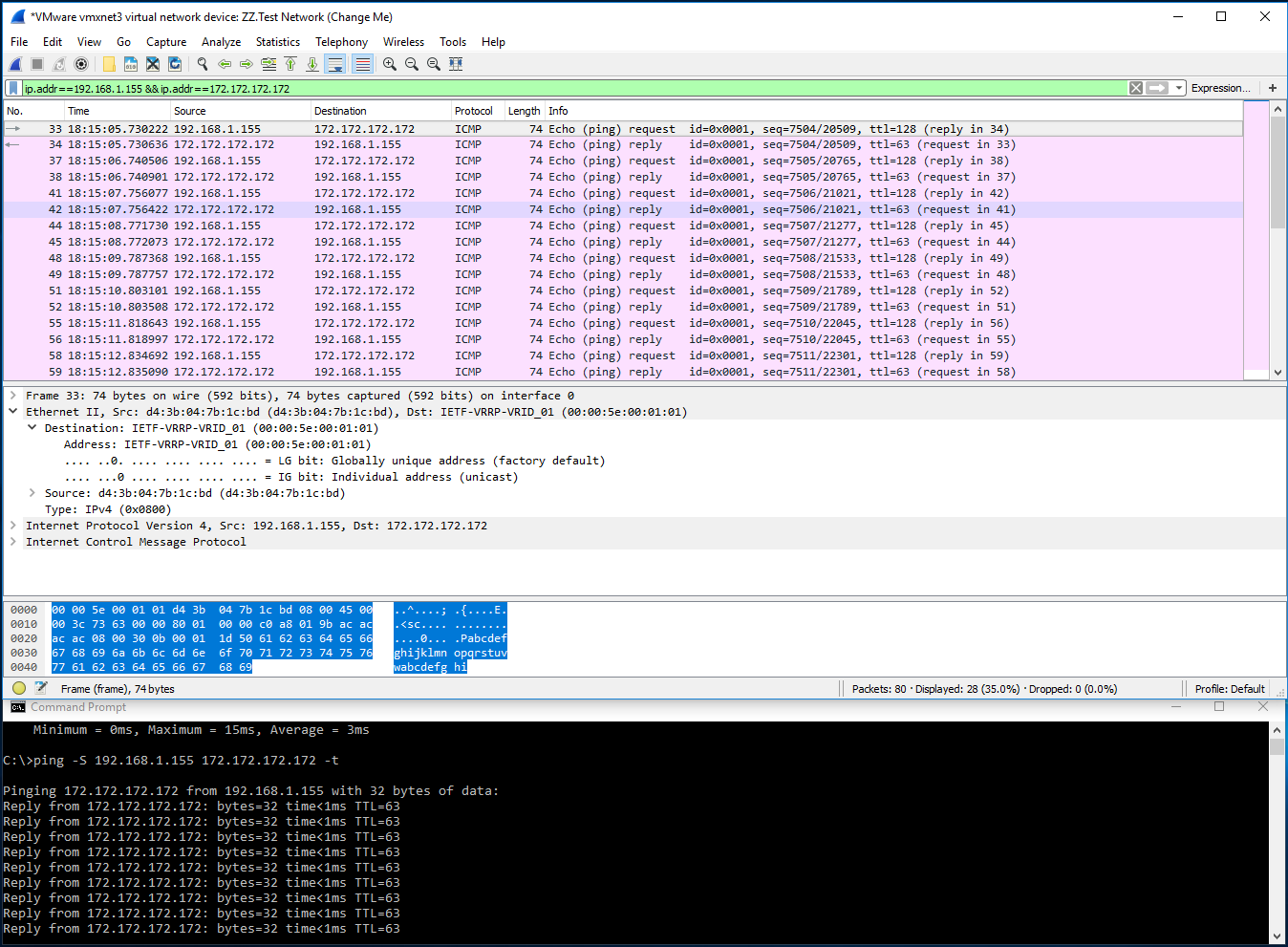

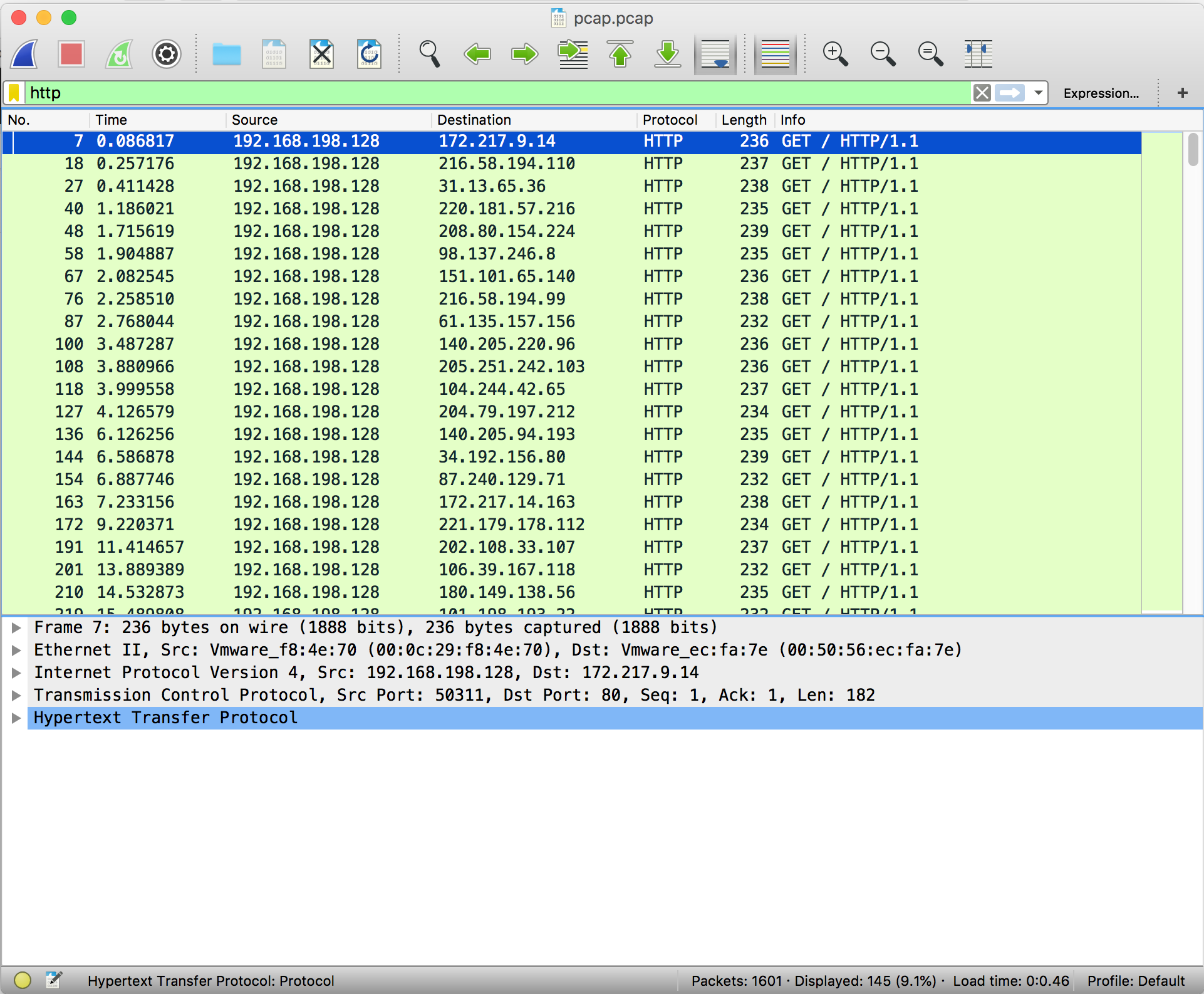

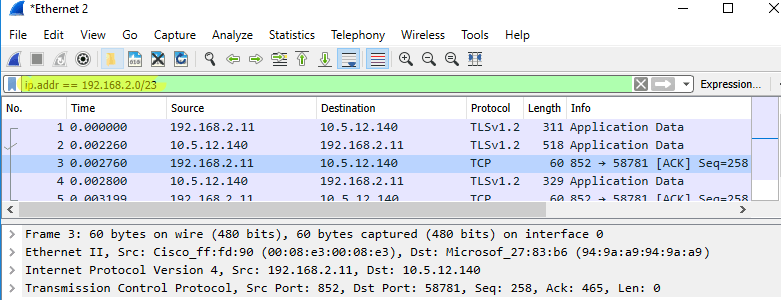

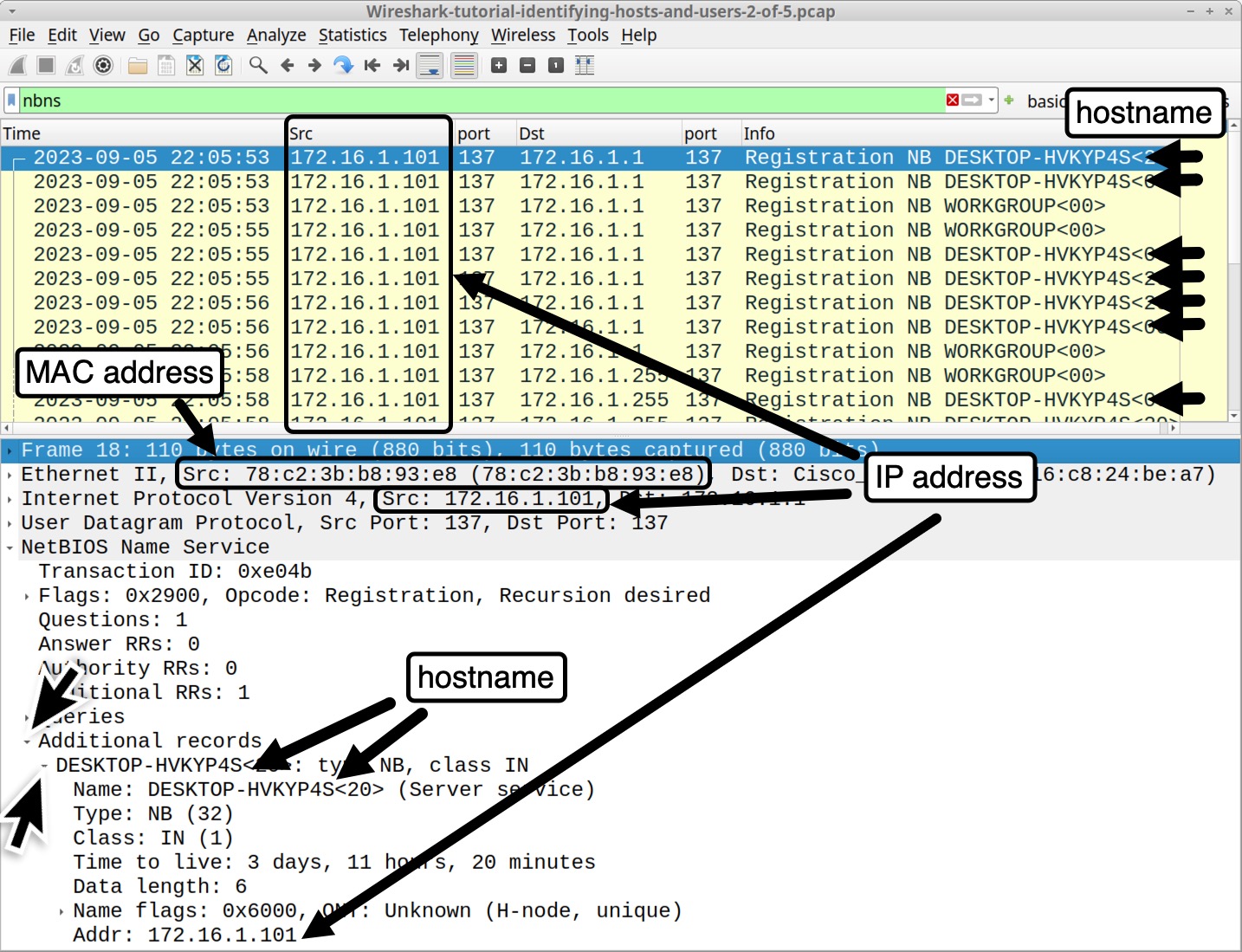

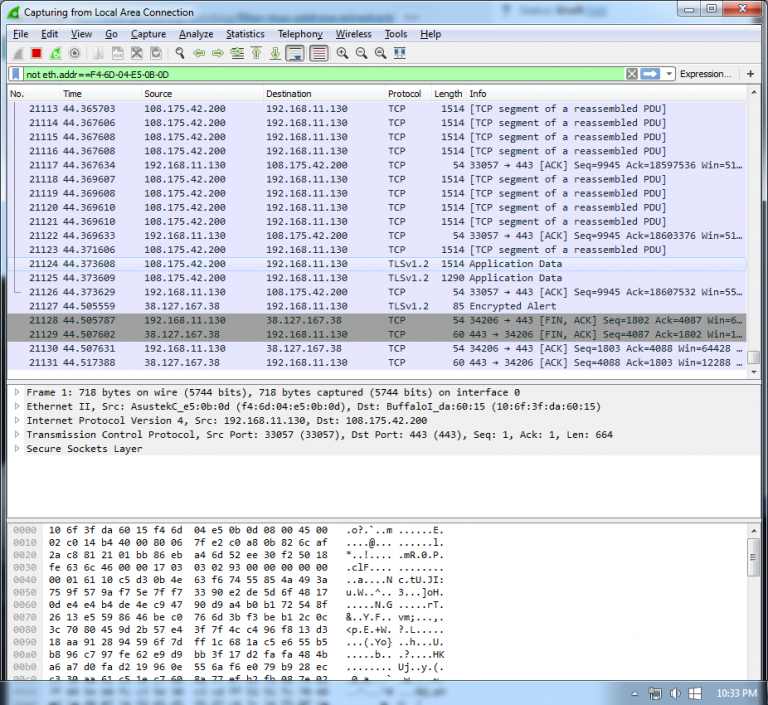

Ich sage NEIN! Einfach eth.addr == DEINE_MAC_ADRESSE in die Filterleiste tippen. Boom! Magie! (Oder zumindest das, was sich für Magie hält, wenn man verzweifelt versucht, ein Netzwerkproblem zu lösen). Ersetze DEINE_MAC_ADRESSE natürlich durch die tatsächliche MAC-Adresse, die du suchst. Bitte mit Doppelpunkt und in der korrekten Schreibweise. Sonst wird Wireshark sauer.

Alternativ, wenn dich nur Pakete interessieren, die von dieser Adresse kommen: eth.src == DEINE_MAC_ADRESSE. Und für Pakete, die dorthin gehen: eth.dst == DEINE_MAC_ADRESSE. Verstanden? Gut!

Unbeliebte Meinung: GUI ist dein Freund!

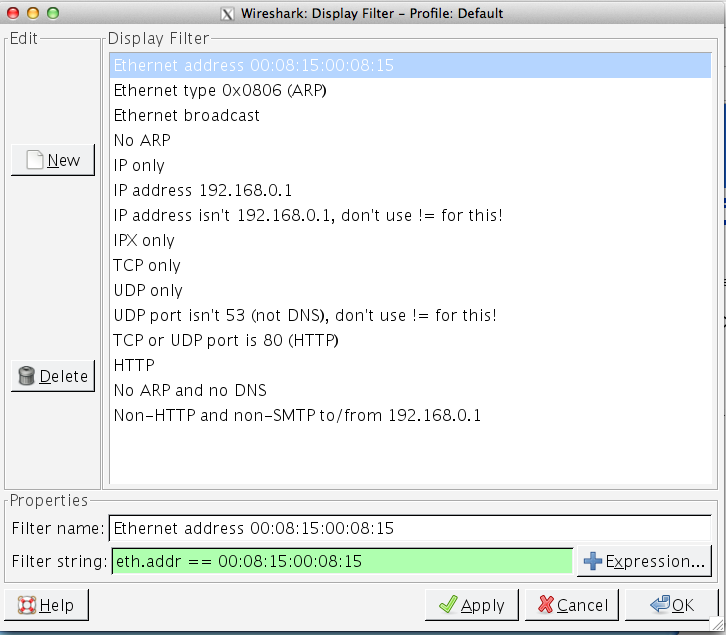

Ich weiß, ich weiß. Die Kommandozeile ist cool. Terminal-Fenster sind sexy. Aber manchmal… ist es einfach angenehmer, eine grafische Oberfläche zu benutzen. In Wireshark kann man Filter auch wunderbar per Klick zusammenbasteln. Ja, ich habe es gesagt! Shame on me!

Geh einfach auf "Anzeigen" -> "Filter-Werkzeugleiste". Dann kannst du dir die einzelnen Filter-Bausteine zusammenklicken, bis du genau das hast, was du brauchst. Das ist vielleicht nicht die "härteste" Methode, aber hey, es funktioniert!

Und noch eine kleine, vielleicht kontroverse Idee: Wenn du mit einer bestimmten MAC-Adresse oft zu tun hast, speichere den Filter einfach! Klicke auf das kleine Sternchen-Symbol neben der Filterleiste. Gib ihm einen Namen, zum Beispiel "Die Zicke von MAC-Adresse". Dann ist er für immer da, bereit, dir das Leben zu erleichtern.

Wenn alles schief geht...

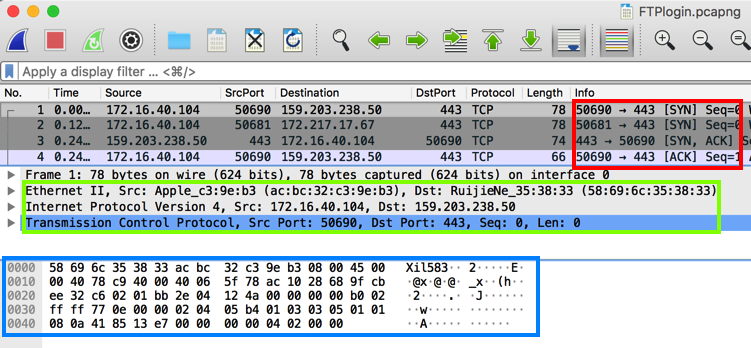

Manchmal… manchmal macht Wireshark einfach, was es will. Der Filter funktioniert nicht, obwohl er eigentlich sollte. Die Pakete tauchen einfach nicht auf. Dann ist es Zeit für Plan B (oder C, oder D… je nachdem, wie lange du schon daran sitzt).

Überprüfe zuerst, ob du die MAC-Adresse richtig eingegeben hast. Ein einziger Tippfehler und alles ist für die Katz. Und stelle sicher, dass dein Capture-Interface auch wirklich den Traffic sieht, den du filtern willst. Manchmal lauscht man auf der falschen Netzwerkkarte. Sehr ärgerlich!

Und wenn das alles nichts hilft? Tja, dann bleibt dir wohl nichts anderes übrig, als dich doch in die Tiefen der Wireshark-Dokumentation zu stürzen. Oder, noch besser: Frag einen Freund, der sich damit auskennt! (Und lade ihn/sie auf ein großes Stück Kuchen ein. Das hilft immer).

Also, viel Spaß beim Filtern! Und denk dran: Es muss nicht kompliziert sein. Manchmal reicht eine einfache Zeile Code (oder ein paar Klicks) aus, um den Daten-Dschungel zu bezwingen.

Und jetzt entschuldigt mich, ich muss meine Gummibärchen-Badewanne suchen…