Rechner Mit Best Aufgaben Im Netzwerk

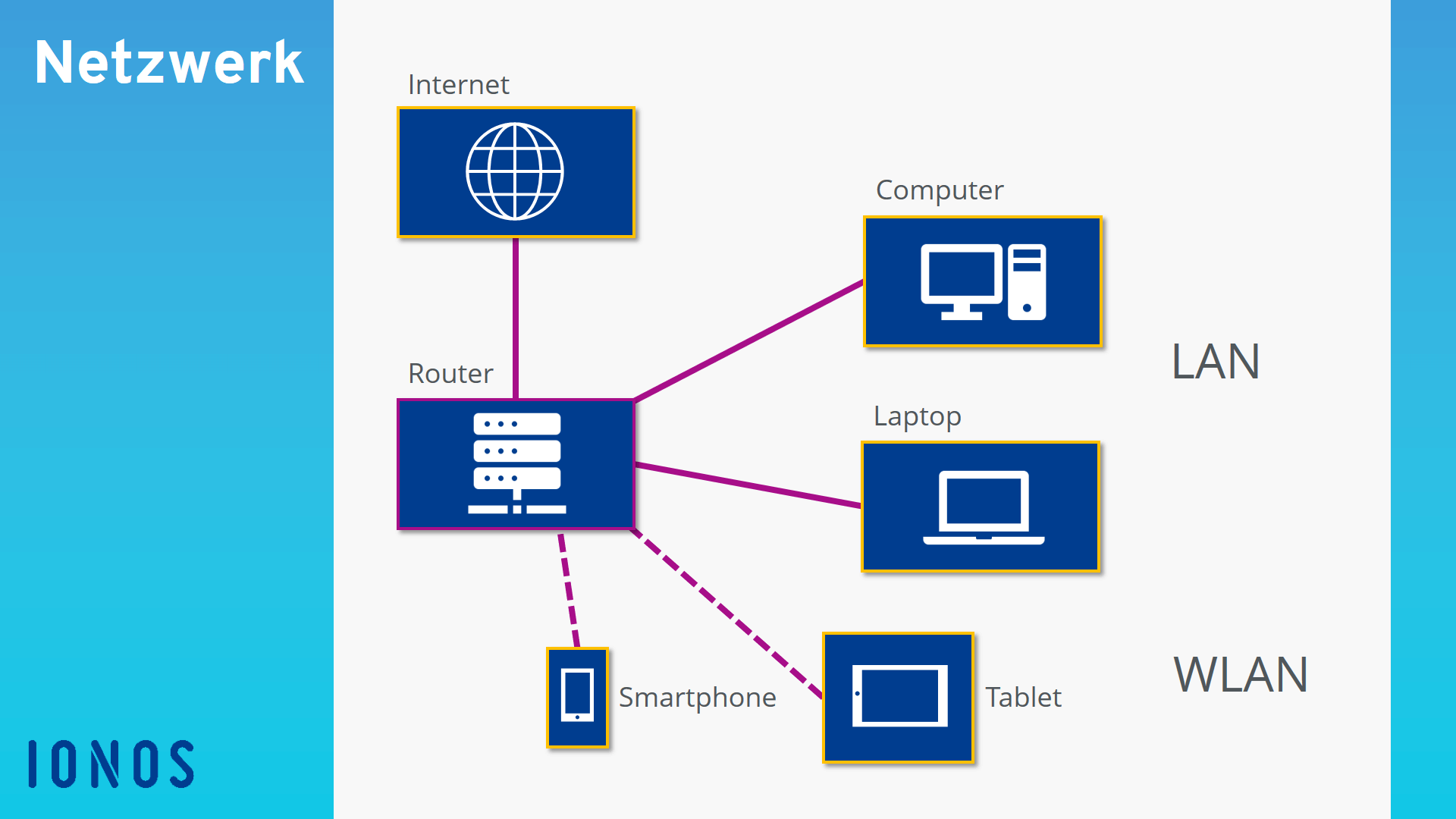

Wenn Sie in Deutschland leben und arbeiten, insbesondere in einem Unternehmen oder einer Organisation mit einer IT-Infrastruktur, stoßen Sie möglicherweise auf den Begriff "Rechner mit Best Aufgaben im Netzwerk". Dieser Ausdruck bezieht sich auf Computer, die mit spezifischen und oft sicherheitskritischen Aufgaben innerhalb eines Netzwerks betraut sind. Das Verständnis, was diese Rechner sind und welche Rolle sie spielen, ist essenziell, um die Sicherheitsvorkehrungen und die IT-Struktur Ihres Arbeitsplatzes zu begreifen.

Was sind "Rechner mit Best Aufgaben"?

Der Begriff "Rechner mit Best Aufgaben" ist kein formal definierter IT-Begriff im technischen Sinne. Er beschreibt vielmehr die Realität, dass bestimmte Computer im Netzwerk aufgrund ihrer Konfiguration, der installierten Software oder der Daten, die sie verarbeiten, eine besonders hohe Bedeutung haben und daher speziellen Schutz benötigen. Es handelt sich im Wesentlichen um Computer, die geschäftskritische oder sicherheitsrelevante Funktionen ausführen.

Beispiele für solche Rechner sind:

- Server: Datenbankserver, Fileserver, Mailserver, Webserver und Applikationsserver. Diese Server hosten wichtige Daten und Anwendungen, die für den Betrieb des Unternehmens unerlässlich sind.

- Domänencontroller: Diese Rechner verwalten die Benutzerkonten, Authentifizierung und Zugriffsrechte innerhalb des Netzwerks. Ein kompromittierter Domänencontroller kann das gesamte Netzwerk gefährden.

- Rechner mit sensible Daten: Computer, auf denen personenbezogene Daten (DSGVO-relevant), Finanzdaten, geistiges Eigentum oder andere vertrauliche Informationen gespeichert sind.

- Entwicklungsrechner: Computer, die für die Softwareentwicklung und das Testen von Anwendungen verwendet werden, insbesondere wenn diese Anwendungen sensible Daten verarbeiten.

- Rechner für Steuerungssysteme: In Produktionsumgebungen sind das Rechner, die Maschinen oder Fertigungsanlagen steuern.

- Rechner in der Finanzabteilung: Computer, die für die Buchhaltung, Lohnabrechnung und andere Finanztransaktionen verwendet werden.

Warum sind diese Rechner besonders schützenswert?

Die Kompromittierung eines "Rechners mit Best Aufgaben" kann verheerende Folgen haben, darunter:

- Datenverlust: Der Verlust wichtiger Daten kann zu finanziellen Verlusten, Reputationsschäden und rechtlichen Konsequenzen führen.

- Betriebsunterbrechungen: Der Ausfall kritischer Server oder Anwendungen kann den Geschäftsbetrieb lahmlegen.

- Sicherheitsvorfälle: Ein Angreifer, der die Kontrolle über einen "Rechner mit Best Aufgaben" erlangt, kann das gesamte Netzwerk kompromittieren, Malware verbreiten oder sensible Daten stehlen.

- Finanzielle Schäden: Durch den Diebstahl von Finanzdaten, Betriebsunterbrechungen, Wiederherstellungskosten und rechtliche Strafen können erhebliche finanzielle Schäden entstehen.

- Reputationsverlust: Ein Sicherheitsvorfall kann das Vertrauen von Kunden, Partnern und Investoren in das Unternehmen erschüttern.

- Verstoß gegen Compliance-Anforderungen: Die Kompromittierung von Daten kann zu Verstößen gegen Datenschutzbestimmungen (DSGVO) und andere Compliance-Anforderungen führen.

Wie werden "Rechner mit Best Aufgaben" geschützt?

Der Schutz dieser Rechner erfordert einen umfassenden Ansatz, der verschiedene Sicherheitsmaßnahmen umfasst:

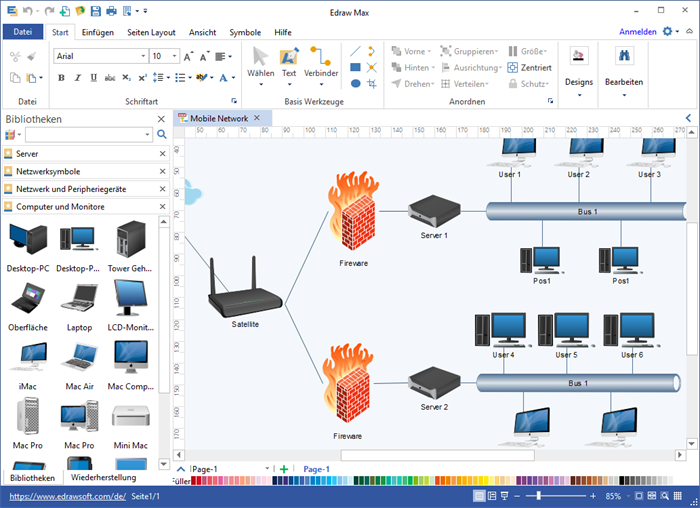

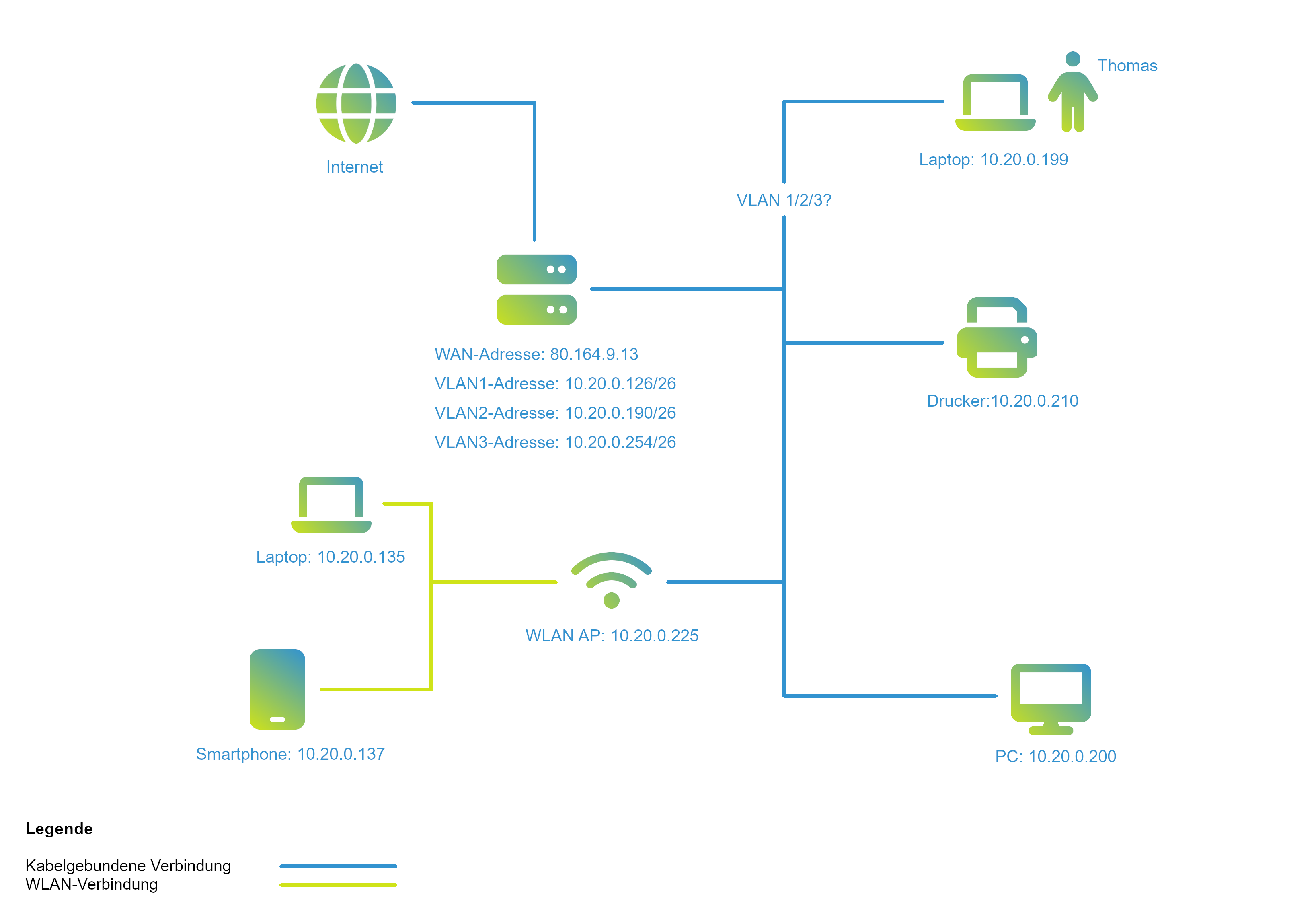

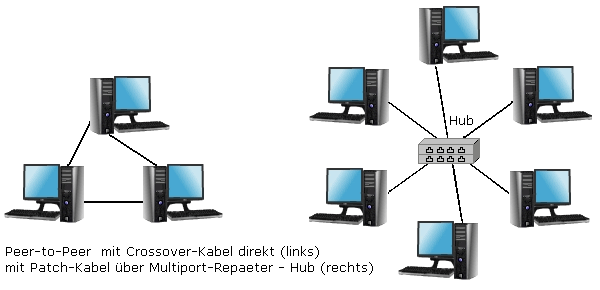

1. Segmentierung des Netzwerks

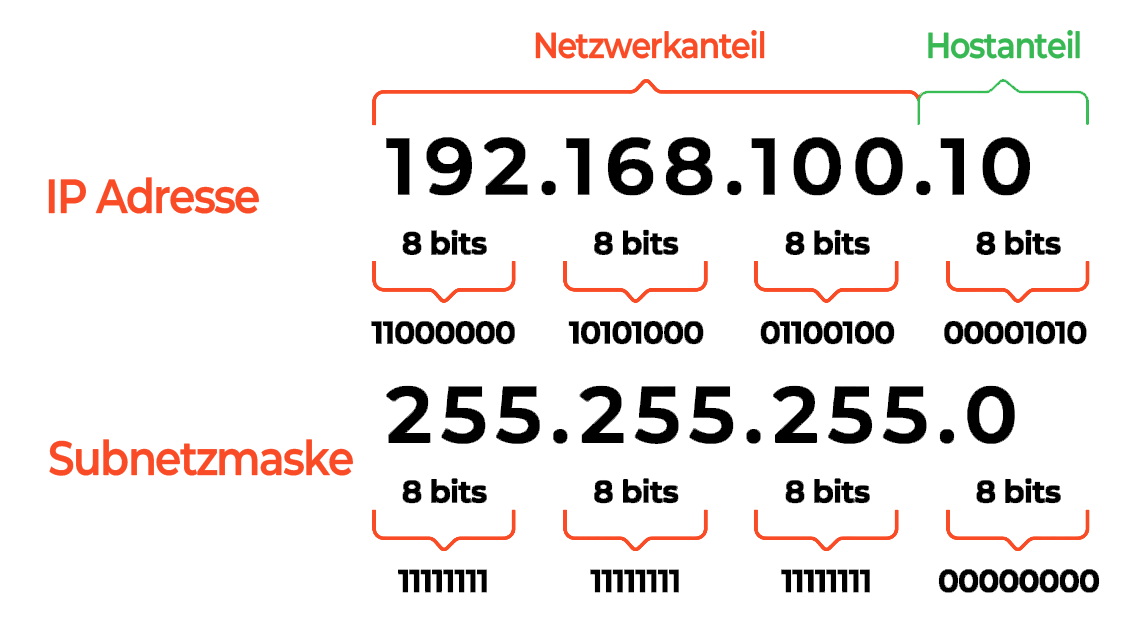

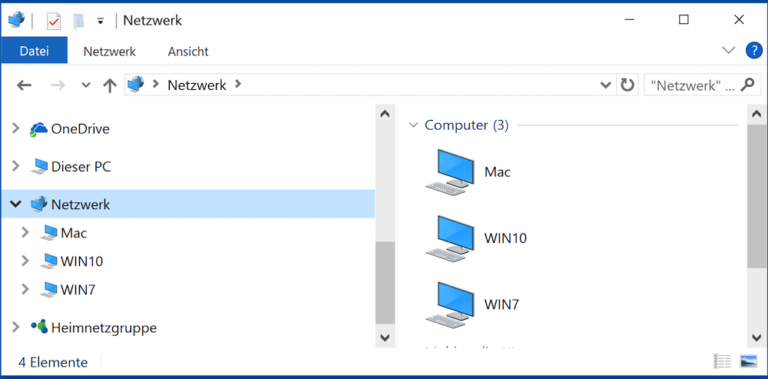

Die Segmentierung des Netzwerks ist ein entscheidender Schritt, um die Auswirkungen eines Sicherheitsvorfalls zu begrenzen. Dies bedeutet, dass "Rechner mit Best Aufgaben" in separaten Netzwerksegmenten platziert werden, die durch Firewalls und andere Sicherheitsmechanismen geschützt sind. Auf diese Weise wird verhindert, dass ein Angreifer, der in ein anderes Netzwerksegment eingedrungen ist, direkt auf diese kritischen Rechner zugreifen kann.

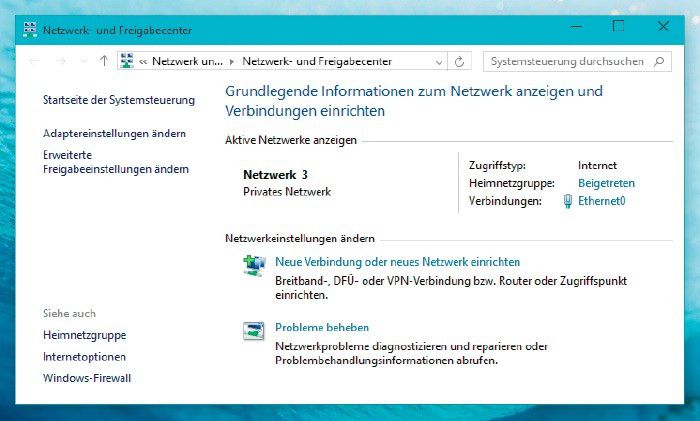

2. Strenge Zugriffskontrolle

Der Zugriff auf "Rechner mit Best Aufgaben" sollte auf die unbedingt notwendigen Benutzer beschränkt werden. Dies bedeutet, dass nur autorisierte Personen mit den entsprechenden Berechtigungen auf diese Rechner zugreifen dürfen. Die Zugriffskontrolle sollte auf dem Prinzip der "geringsten Privilegien" basieren, d.h. jeder Benutzer sollte nur die Berechtigungen erhalten, die er für die Ausübung seiner Aufgaben benötigt. Multi-Faktor-Authentifizierung (MFA) ist hier ein wichtiger Baustein.

3. Regelmäßige Sicherheitsupdates und Patch-Management

Sicherheitslücken in Betriebssystemen und Anwendungen sind ein beliebtes Ziel für Angreifer. Es ist daher unerlässlich, "Rechner mit Best Aufgaben" regelmäßig mit den neuesten Sicherheitsupdates und Patches zu versorgen. Ein effektives Patch-Management-System ist unerlässlich, um sicherzustellen, dass alle Rechner im Netzwerk zeitnah mit den neuesten Updates versorgt werden.

4. Antivirus- und Anti-Malware-Software

Antivirus- und Anti-Malware-Software ist ein wichtiger Bestandteil des Sicherheitsschutzes von "Rechnern mit Best Aufgaben". Diese Software sollte in Echtzeit ausgeführt werden und regelmäßig aktualisiert werden, um neue Bedrohungen zu erkennen und zu blockieren. Es ist wichtig, eine qualitativ hochwertige Sicherheitslösung zu wählen, die speziell für den Schutz von Servern und anderen kritischen Systemen entwickelt wurde.

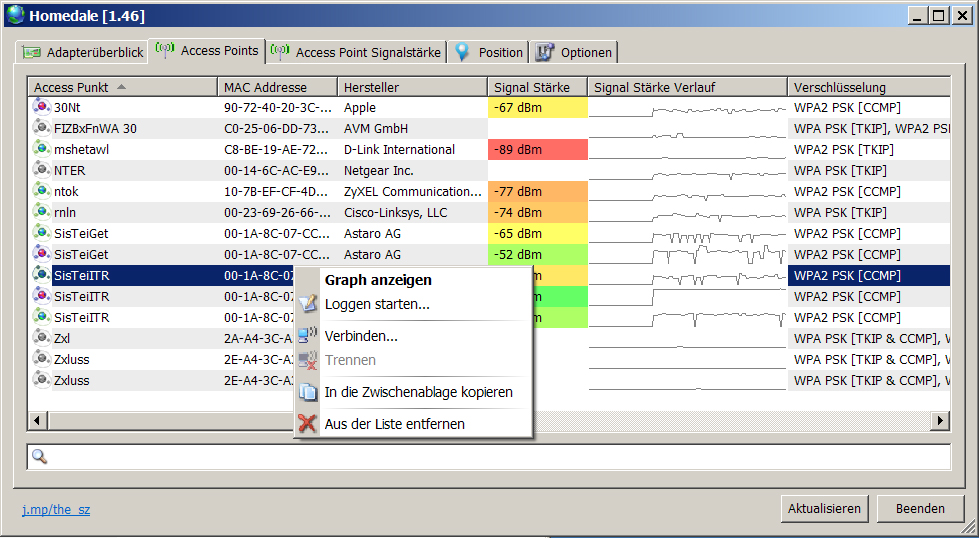

5. Intrusion Detection and Prevention Systems (IDS/IPS)

Intrusion Detection Systems (IDS) und Intrusion Prevention Systems (IPS) überwachen den Netzwerkverkehr auf verdächtige Aktivitäten und können Angriffe in Echtzeit erkennen und blockieren. Diese Systeme können helfen, Angriffe zu erkennen, bevor sie Schaden anrichten können. IDS alarmiert bei verdächtigen Aktivitäten, während IPS aktiv versucht, diese zu blockieren.

6. Regelmäßige Sicherheitsaudits und Penetrationstests

Regelmäßige Sicherheitsaudits und Penetrationstests sind unerlässlich, um Schwachstellen in der Sicherheitsinfrastruktur zu identifizieren und zu beheben. Sicherheitsaudits bewerten die Wirksamkeit der vorhandenen Sicherheitsmaßnahmen, während Penetrationstests versuchen, in die Systeme einzudringen, um Schwachstellen aufzudecken. Diese Tests sollten von erfahrenen Sicherheitsexperten durchgeführt werden.

7. Backup und Disaster Recovery

Regelmäßige Backups sind unerlässlich, um Datenverluste im Falle eines Sicherheitsvorfalls oder eines anderen Ausfalls zu vermeiden. Die Backups sollten an einem sicheren Ort aufbewahrt werden, der getrennt vom Produktionssystem ist. Ein Disaster-Recovery-Plan sollte vorhanden sein, um die Wiederherstellung der Systeme und Daten im Falle eines größeren Ausfalls zu gewährleisten. Die regelmäßige Überprüfung des Backups und des Restore-Prozesses ist kritisch.

8. Schulung der Mitarbeiter

Die Mitarbeiter sind ein wichtiger Bestandteil der Sicherheitsstrategie. Sie sollten über die Risiken von Phishing-Angriffen, Social Engineering und anderen Bedrohungen informiert werden und lernen, verdächtige Aktivitäten zu erkennen und zu melden. Regelmäßige Schulungen und Sensibilisierungskampagnen sind unerlässlich, um das Bewusstsein für Sicherheitsrisiken zu schärfen.

Was bedeutet das für Sie als Mitarbeiter?

Auch wenn Sie nicht direkt für die IT-Sicherheit verantwortlich sind, gibt es Dinge, die Sie als Mitarbeiter tun können, um zum Schutz der "Rechner mit Best Aufgaben" beizutragen:

- Seien Sie vorsichtig beim Umgang mit E-Mails und Anhängen: Öffnen Sie keine E-Mails oder Anhänge von unbekannten Absendern.

- Verwenden Sie sichere Passwörter: Verwenden Sie lange und komplexe Passwörter und ändern Sie diese regelmäßig. Vermeiden Sie die Verwendung desselben Passworts für mehrere Konten.

- Melden Sie verdächtige Aktivitäten: Wenn Sie verdächtige Aktivitäten auf Ihrem Computer oder im Netzwerk bemerken, melden Sie diese sofort an die IT-Abteilung.

- Seien Sie vorsichtig beim Herunterladen von Software: Laden Sie Software nur von vertrauenswürdigen Quellen herunter.

- Halten Sie Ihren Computer sauber: Deinstallieren Sie nicht benötigte Software und entfernen Sie regelmäßig temporäre Dateien.

- Achten Sie auf Ihre Umgebung: Lassen Sie Ihren Computer nicht unbeaufsichtigt und sperren Sie ihn, wenn Sie Ihren Arbeitsplatz verlassen.

Zusammenfassend lässt sich sagen, dass "Rechner mit Best Aufgaben" im Netzwerk eine zentrale Rolle für die Sicherheit und den Betrieb eines Unternehmens spielen. Der Schutz dieser Rechner erfordert einen umfassenden Ansatz, der verschiedene Sicherheitsmaßnahmen umfasst. Als Mitarbeiter können Sie ebenfalls einen wichtigen Beitrag leisten, indem Sie sich der Risiken bewusst sind und die Sicherheitsrichtlinien des Unternehmens befolgen.

Das Verständnis der Bedeutung von "Rechnern mit Best Aufgaben" und die aktive Teilnahme an Sicherheitsmaßnahmen sind entscheidend für den Schutz der IT-Infrastruktur und den langfristigen Erfolg Ihres Unternehmens.