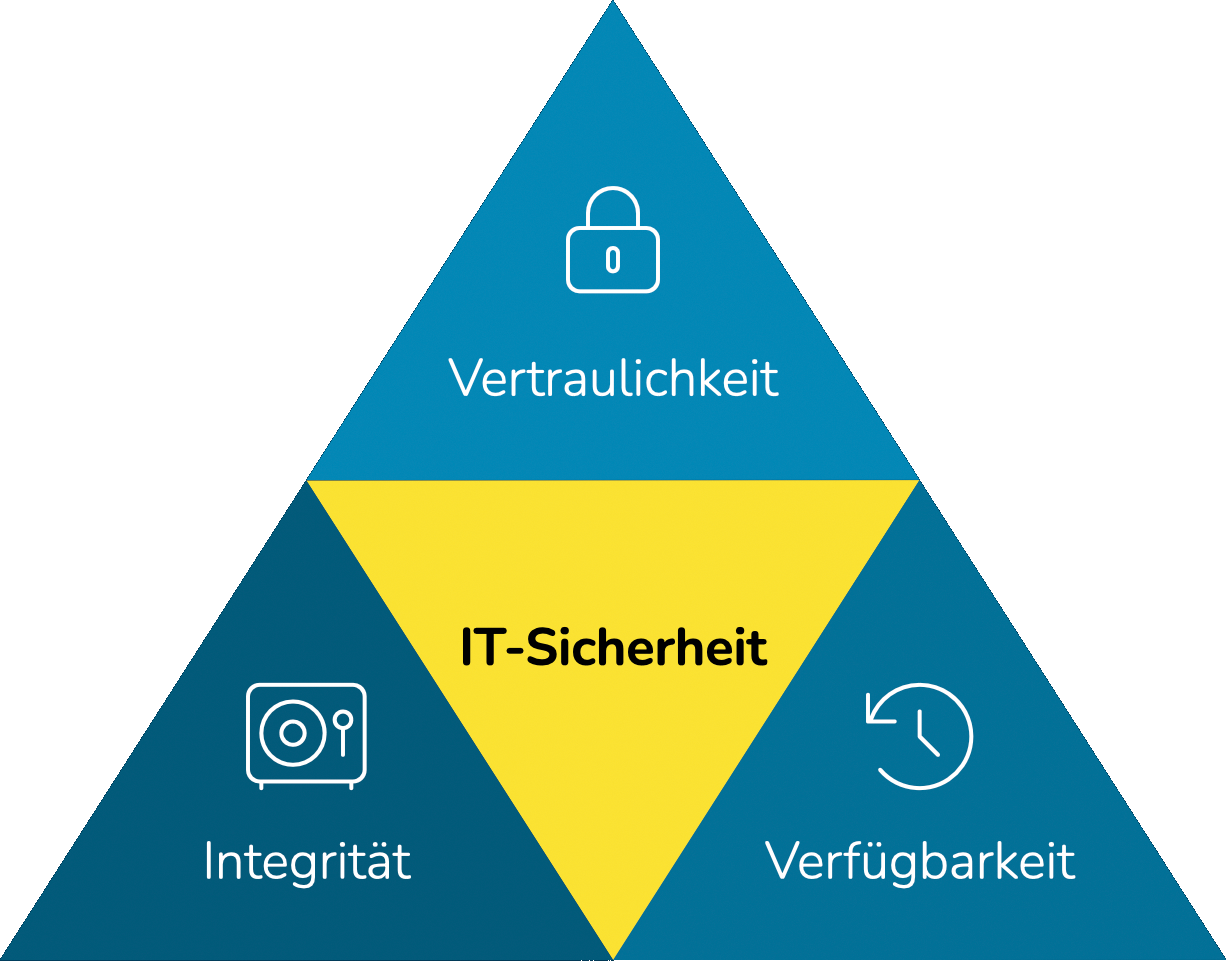

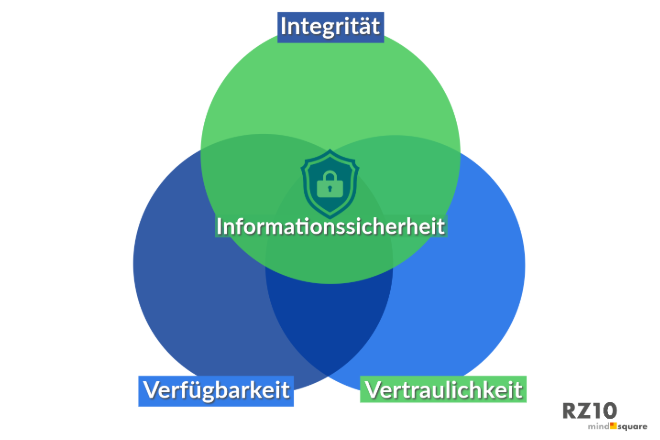

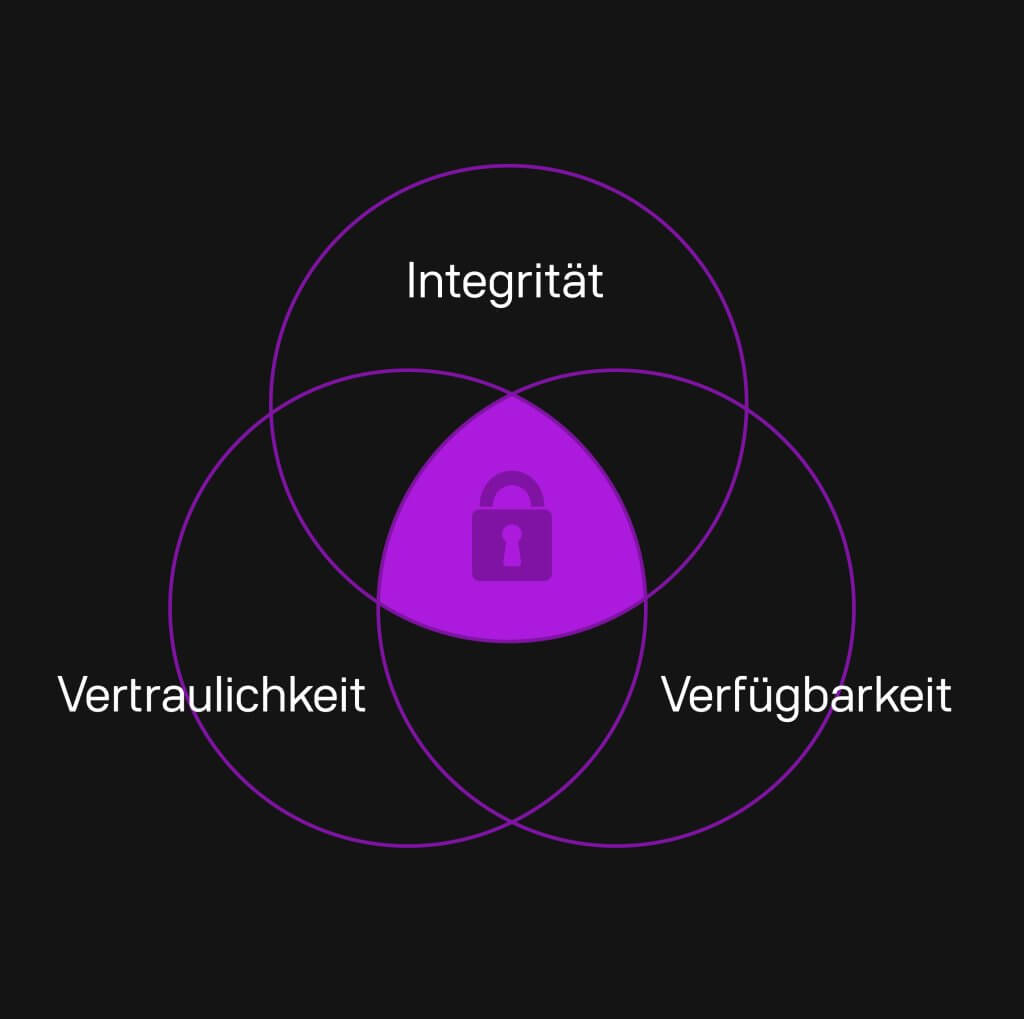

Schutzziele Der It Sicherheit

Stell dir vor, deine Oma Erna lernt jetzt programmieren. Super, oder? Aber was, wenn Oma Erna plötzlich die Geheimnisse der NASA auf ihrem gehackten Toaster offenbart? Hier kommen die Schutzziele der IT-Sicherheit ins Spiel, wie kleine, digitale Schutzengel.

Vertraulichkeit: Pssst! Ist doch geheim!

Vertraulichkeit ist wie das Tagebuch deiner besten Freundin. Stell dir vor, du findest es offen auf ihrem Schreibtisch. Liest du es? Natürlich nicht! (Okay, vielleicht ein bisschen, aber nur kurz!). In der IT-Welt bedeutet Vertraulichkeit, dass nur die Leute, die etwas sehen dürfen, es auch sehen. Dein Online-Banking-Passwort? Streng geheim! Omas Ernas geheimes Rezept für Apfelkuchen? Ebenfalls! Wir wollen ja nicht, dass Tante Hildegard es klaut und auf dem nächsten Dorffest als ihr eigenes verkauft.

Denk an James Bond. Seine Missionen? Streng geheim! Die geheimen Pläne von Dr. Evil? Ebenfalls vertraulich, zumindest für alle außer seinen Minions. Vertraulichkeit sorgt dafür, dass Informationen nicht in die falschen Hände geraten – egal ob es sich um Staatsgeheimnisse oder Omas Apfelkuchenrezept handelt.

Integrität: Stimmt das auch, was da steht?

Integrität ist wie beim Bäcker. Du bestellst ein Brötchen und erwartest... ein Brötchen! Nicht einen Keks oder einen Schuh. Integrität in der IT bedeutet, dass Daten korrekt und vollständig sind und nicht manipuliert wurden. Stell dir vor, du überweist 100 Euro an Oma Erna für ihren neuen Programmierkurs. Dank der Integrität landet auch wirklich 100 Euro auf ihrem Konto, und nicht plötzlich 10 Euro oder 1000 Euro (obwohl Oma sich über Letzteres sicher freuen würde).

Denk an eine E-Mail von deinem Chef. Steht da plötzlich, dass du eine Gehaltserhöhung bekommst? Vorsicht! Vielleicht hat jemand die E-Mail manipuliert. Integrität stellt sicher, dass die Informationen, die du erhältst, auch wirklich stimmen und nicht von einem Scherzkeks (oder einem Hacker) verändert wurden.

Verfügbarkeit: Hauptsache, es klappt, wenn ich es brauche!

Verfügbarkeit ist wie der Strom. Du schaltest das Licht ein und es geht an. Wunderbar! In der IT-Welt bedeutet Verfügbarkeit, dass du auf deine Daten und Systeme zugreifen kannst, wenn du sie brauchst. Stell dir vor, du willst Omas Apfelkuchenrezept online nachschauen, aber die Webseite ist down. Ärgerlich! Verfügbarkeit sorgt dafür, dass du jederzeit auf deine wichtigen Informationen zugreifen kannst – egal ob es sich um dein E-Mail-Postfach, deine Online-Banking-Daten oder eben Omas Apfelkuchenrezept handelt.

Denk an einen Notruf. Wenn du die 112 wählst, soll jemand abnehmen, oder? Verfügbarkeit ist entscheidend, besonders in kritischen Situationen. Stell dir vor, ein Krankenhaus kann nicht auf seine Patientendaten zugreifen, weil das System ausgefallen ist. Katastrophe! Verfügbarkeit stellt sicher, dass wichtige Dienste immer funktionieren, wenn sie gebraucht werden.

Authentizität: Bist du wirklich du?

Authentizität ist wie beim Ausweis zeigen. Du sagst, du bist du? Beweis es! In der IT bedeutet Authentizität, dass du nachweisen kannst, wer du bist. Das passiert oft mit Passwörtern, Fingerabdrücken oder anderen Sicherheitsmerkmalen. Stell dir vor, jemand versucht, sich als du in deinem Online-Banking-Konto anzumelden. Dank der Authentifizierung wird er scheitern (hoffentlich!), weil er dein Passwort nicht kennt. Puh, Glück gehabt!

Denk an einen exklusiven Club. Du kommst nur rein, wenn du die richtige Mitgliedskarte hast. Authentizität schützt vor Betrug und stellt sicher, dass nur autorisierte Personen Zugriff auf bestimmte Ressourcen haben.

Nichtabstreitbarkeit: Das hast du gesagt!

Nichtabstreitbarkeit ist wie ein Vertrag. Du unterschreibst ihn und kannst später nicht sagen: "Hab ich nie gemacht!". In der IT bedeutet Nichtabstreitbarkeit, dass du nicht leugnen kannst, eine bestimmte Aktion durchgeführt zu haben. Stell dir vor, du bestellst online ein neues Smartphone. Dank der Nichtabstreitbarkeit kannst du später nicht sagen: "Ich habe das nie bestellt!". Der Online-Händler hat Beweise dafür, dass du die Bestellung aufgegeben hast.

Denk an eine wichtige E-Mail. Du schickst sie ab und kannst später nicht sagen: "Ich habe die nie abgeschickt!". Nichtabstreitbarkeit sorgt für Klarheit und verhindert Missverständnisse (und Ausreden!).

Und was hat das mit Oma Erna zu tun?

Ganz einfach: Auch Oma Erna muss sich an diese Schutzziele halten, wenn sie online unterwegs ist. Sie sollte ein sicheres Passwort für ihr E-Mail-Konto verwenden (Vertraulichkeit), sicherstellen, dass ihre Online-Banking-Daten korrekt sind (Integrität), und darauf achten, dass sie jederzeit auf ihre Lieblings-Webseite zugreifen kann (Verfügbarkeit). Und natürlich sollte sie sich immer authentifizieren, bevor sie online etwas bestellt (Authentizität). Und wenn sie online einen Kommentar hinterlässt, sollte sie sich bewusst sein, dass sie das später nicht einfach abstreiten kann (Nichtabstreitbarkeit).

Also, das nächste Mal, wenn du etwas über IT-Sicherheit hörst, denk an Oma Erna und ihren Apfelkuchen. Denn im Grunde geht es darum, unsere Daten zu schützen – egal ob es sich um Staatsgeheimnisse oder Omas geheime Rezepte handelt. Und wer weiß, vielleicht programmiert Oma Erna ja bald ihre eigene Firewall, um ihre Rezepte noch besser zu schützen.