Wie Kann Ich Sehen Ob Jemand Auf Meinen Computer Zugreift

Wie Kann Ich Sehen Ob Jemand Auf Meinen Computer Zugreift?

In der heutigen vernetzten Welt ist es wichtig, die Sicherheit Ihres Computers und Ihrer persönlichen Daten zu gewährleisten. Ob Sie nun Bedenken haben, dass ein Familienmitglied, ein Mitbewohner oder sogar eine bösartige Person unbefugt auf Ihren Computer zugreift, es gibt verschiedene Methoden, um dies festzustellen und entsprechende Maßnahmen zu ergreifen. Dieser Artikel bietet Ihnen eine umfassende Anleitung, um potenzielle unbefugte Zugriffe zu erkennen und Ihren Computer zu schützen.

1. Überprüfen Sie die Anmeldeaktivität

Die Überprüfung der Anmeldeaktivität ist eine der einfachsten Möglichkeiten, um festzustellen, ob jemand auf Ihren Computer zugegriffen hat, während Sie nicht anwesend waren. Windows und macOS protokollieren Anmeldeereignisse, die Informationen darüber liefern, wann und von wo aus sich Benutzer angemeldet haben.

Unter Windows:

Windows bietet verschiedene Möglichkeiten, die Anmeldeaktivität zu überprüfen:

- Ereignisanzeige: Die Ereignisanzeige ist ein leistungsstarkes Tool, das detaillierte Informationen über Systemereignisse, einschließlich Anmeldungen, protokolliert.

- Drücken Sie die Windows-Taste und suchen Sie nach "Ereignisanzeige".

- Erweitern Sie im linken Bereich "Windows-Protokolle" und wählen Sie "Sicherheit".

- Filtern Sie die Ereignisse nach der Ereignis-ID 4624 (erfolgreiche Anmeldung) und 4625 (fehlgeschlagene Anmeldung).

- Überprüfen Sie die Ereignisdetails, um Anmeldezeitpunkte, Benutzernamen und Anmeldeorte (IP-Adressen, falls verfügbar) zu ermitteln. Achten Sie besonders auf Anmeldungen zu ungewöhnlichen Zeiten oder von unbekannten Orten.

- Anmeldeverlauf (eingeschränkt): Windows 10 und 11 bieten eine vereinfachte Ansicht des Anmeldeverlaufs, die jedoch möglicherweise nicht alle Details der Ereignisanzeige enthält. Diese Funktion ist jedoch nicht standardmäßig aktiviert.

Unter macOS:

macOS protokolliert Anmeldeaktivitäten ebenfalls, wenn auch etwas anders:

- Konsole: Die Konsole-App ist das macOS-Äquivalent zur Windows-Ereignisanzeige.

- Öffnen Sie die Konsole-App (Sie finden sie im Ordner "Dienstprogramme" im Ordner "Programme").

- Geben Sie in das Suchfeld "login" ein.

- Überprüfen Sie die Protokolle auf Anmeldeereignisse. Achten Sie auf ungewöhnliche Anmeldezeiten oder Benutzernamen.

- Systemprotokoll: Sie können auch direkt das Systemprotokoll einsehen, um Anmeldeereignisse zu überprüfen.

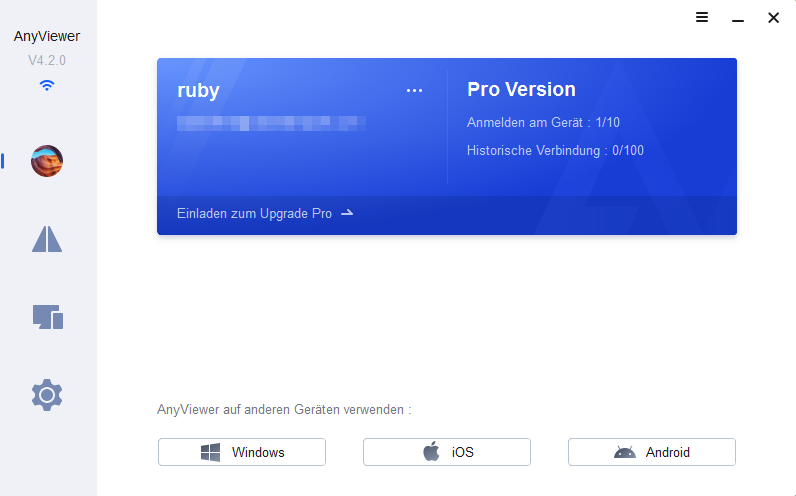

2. Überprüfen Sie die installierten Programme

Wenn jemand auf Ihren Computer zugreift, installiert er möglicherweise Programme, die Sie nicht kennen oder die Sie nicht genehmigt haben. Überprüfen Sie die Liste der installierten Programme regelmäßig, um sicherzustellen, dass keine verdächtigen Anwendungen vorhanden sind.

Unter Windows:

- Drücken Sie die Windows-Taste und suchen Sie nach "Apps hinzufügen oder entfernen".

- Überprüfen Sie die Liste der installierten Apps. Achten Sie auf Programme, die Sie nicht kennen oder die Sie nicht installiert haben. Sortieren Sie die Liste nach Installationsdatum, um kürzlich hinzugefügte Programme leichter zu erkennen.

- Wenn Sie ein verdächtiges Programm finden, recherchieren Sie online, um festzustellen, ob es sich um Malware oder eine unerwünschte Anwendung handelt.

- Deinstallieren Sie alle verdächtigen Programme.

Unter macOS:

- Öffnen Sie den Finder und gehen Sie zum Ordner "Programme".

- Überprüfen Sie die Liste der installierten Programme. Achten Sie auf Programme, die Sie nicht kennen oder die Sie nicht installiert haben.

- Wenn Sie ein verdächtiges Programm finden, recherchieren Sie online, um festzustellen, ob es sich um Malware oder eine unerwünschte Anwendung handelt.

- Um ein Programm zu deinstallieren, ziehen Sie es in den Papierkorb. Leeren Sie anschließend den Papierkorb.

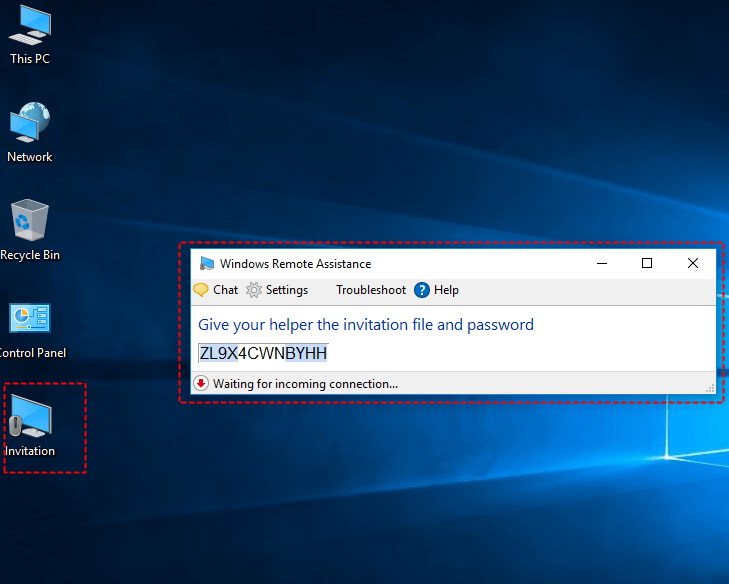

3. Überwachen Sie die Netzwerkaktivität

Die Überwachung der Netzwerkaktivität kann Ihnen helfen, verdächtige Verbindungen oder Datenübertragungen zu erkennen. Es gibt verschiedene Tools, mit denen Sie die Netzwerkaktivität überwachen können.

- Windows Ressourcenmonitor: Der Ressourcenmonitor in Windows bietet eine Echtzeitansicht der Netzwerkaktivität.

- Drücken Sie die Windows-Taste und suchen Sie nach "Ressourcenmonitor".

- Wechseln Sie zur Registerkarte "Netzwerk".

- Überprüfen Sie die Liste der Prozesse, die Netzwerkaktivität verursachen. Achten Sie auf Prozesse, die ungewöhnlich viel Daten übertragen oder Verbindungen zu unbekannten IP-Adressen herstellen.

- Aktivitätsanzeige (macOS): Die Aktivitätsanzeige in macOS bietet ebenfalls Informationen zur Netzwerkaktivität.

- Öffnen Sie die Aktivitätsanzeige (Sie finden sie im Ordner "Dienstprogramme" im Ordner "Programme").

- Wechseln Sie zur Registerkarte "Netzwerk".

- Überprüfen Sie die Liste der Prozesse, die Netzwerkaktivität verursachen. Achten Sie auf Prozesse, die ungewöhnlich viel Daten übertragen oder Verbindungen zu unbekannten IP-Adressen herstellen.

- Netzwerküberwachungstools: Es gibt auch spezielle Netzwerküberwachungstools wie Wireshark, die detailliertere Informationen über den Netzwerkverkehr liefern. Diese Tools erfordern jedoch ein gewisses technisches Verständnis.

4. Überprüfen Sie die Systemprotokolle

Neben der Anmeldeaktivität protokollieren Systemprotokolle auch andere Ereignisse, die auf unbefugten Zugriff hindeuten können. Dazu gehören Änderungen an Systemeinstellungen, die Installation neuer Software oder die Ausführung verdächtiger Skripte.

Unter Windows:

Verwenden Sie die Ereignisanzeige (wie unter Punkt 1 beschrieben), um die System-, Anwendungs- und Sicherheitsereignisprotokolle zu überprüfen. Achten Sie auf Fehler, Warnungen oder Informationsmeldungen, die ungewöhnlich erscheinen oder auf verdächtige Aktivitäten hinweisen. Filtern Sie nach bestimmten Ereignis-IDs, um die Suche zu erleichtern.

Unter macOS:

Verwenden Sie die Konsole-App (wie unter Punkt 1 beschrieben), um die Systemprotokolle zu überprüfen. Filtern Sie nach bestimmten Schlüsselwörtern oder Ereignistypen, um die Suche zu erleichtern.

5. Suchen Sie nach verdächtigen Dateien und Ordnern

Unbefugter Zugriff kann dazu führen, dass neue Dateien oder Ordner auf Ihrem Computer erstellt werden, oder dass bestehende Dateien geändert oder gelöscht werden. Überprüfen Sie regelmäßig Ihre Festplatte auf verdächtige Dateien und Ordner.

- Überprüfen Sie Ihre Dokumente, Downloads und Desktop-Ordner: Dies sind häufige Orte, an denen Personen Dateien speichern.

- Suchen Sie nach Dateien mit ungewöhnlichen Dateinamen oder Erweiterungen: Achten Sie auf Dateien, die Sie nicht erkennen oder die verdächtig aussehen.

- Überprüfen Sie das Datum und die Uhrzeit der Dateierstellung und -änderung: Vergleichen Sie die Daten mit den Zeiten, zu denen Sie Ihren Computer nicht benutzt haben.

- Verwenden Sie einen Virenscanner: Ein Virenscanner kann Ihnen helfen, bösartige Dateien zu identifizieren.

6. Aktivieren Sie die Zwei-Faktor-Authentifizierung (2FA)

Die Zwei-Faktor-Authentifizierung ist eine zusätzliche Sicherheitsebene, die verhindert, dass jemand auf Ihr Konto zugreift, selbst wenn er Ihr Passwort kennt. 2FA erfordert, dass Sie neben Ihrem Passwort einen zweiten Faktor angeben, z. B. einen Code, der an Ihr Telefon gesendet wird.

Aktivieren Sie 2FA für alle Ihre wichtigen Online-Konten, einschließlich Ihres E-Mail-Kontos, Ihres Bankkontos und Ihres Cloud-Speicher-Kontos. Dies erschwert es Angreifern erheblich, auf Ihre Daten zuzugreifen.

7. Verwenden Sie ein starkes Passwort und ändern Sie es regelmäßig

Ein starkes Passwort ist der erste Schritt, um Ihren Computer vor unbefugtem Zugriff zu schützen. Verwenden Sie ein Passwort, das mindestens 12 Zeichen lang ist und eine Kombination aus Groß- und Kleinbuchstaben, Zahlen und Sonderzeichen enthält. Vermeiden Sie die Verwendung von persönlichen Informationen wie Ihrem Namen, Ihrem Geburtsdatum oder Ihrem Haustiernamen.

Ändern Sie Ihr Passwort regelmäßig, mindestens alle drei Monate. Verwenden Sie für jedes Ihrer Online-Konten ein anderes Passwort. Verwenden Sie einen Passwort-Manager, um Ihre Passwörter sicher zu speichern.

8. Halten Sie Ihr Betriebssystem und Ihre Software auf dem neuesten Stand

Software-Updates enthalten häufig Sicherheitsupdates, die Schwachstellen beheben, die von Angreifern ausgenutzt werden können. Installieren Sie Software-Updates so bald wie möglich, um Ihren Computer vor Sicherheitslücken zu schützen.

Aktivieren Sie automatische Updates für Ihr Betriebssystem und Ihre Software, um sicherzustellen, dass Sie immer die neuesten Sicherheitsupdates installiert haben.

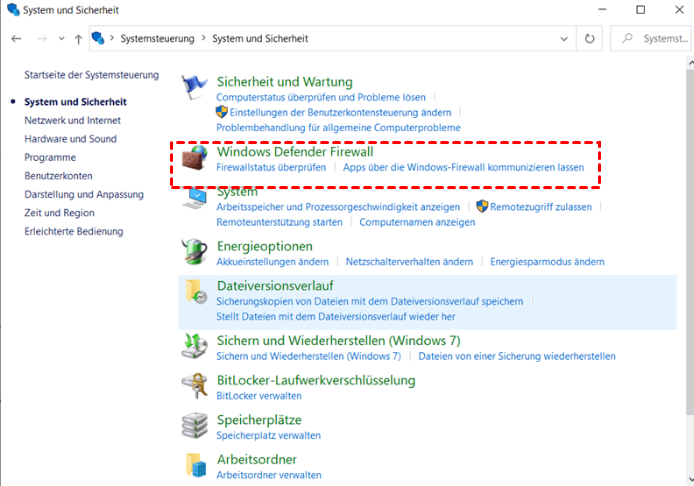

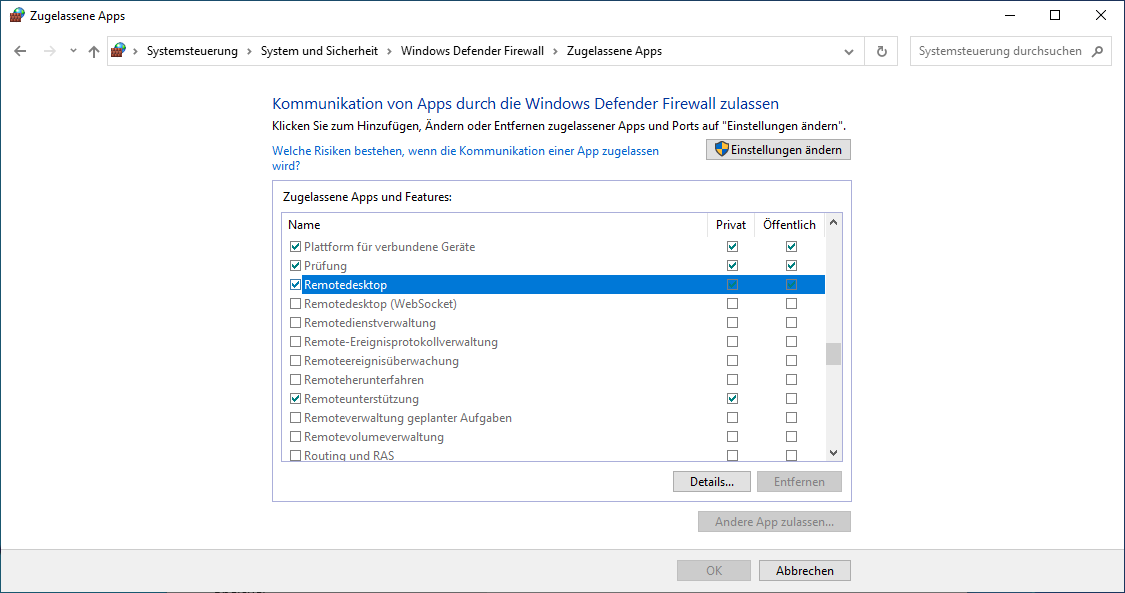

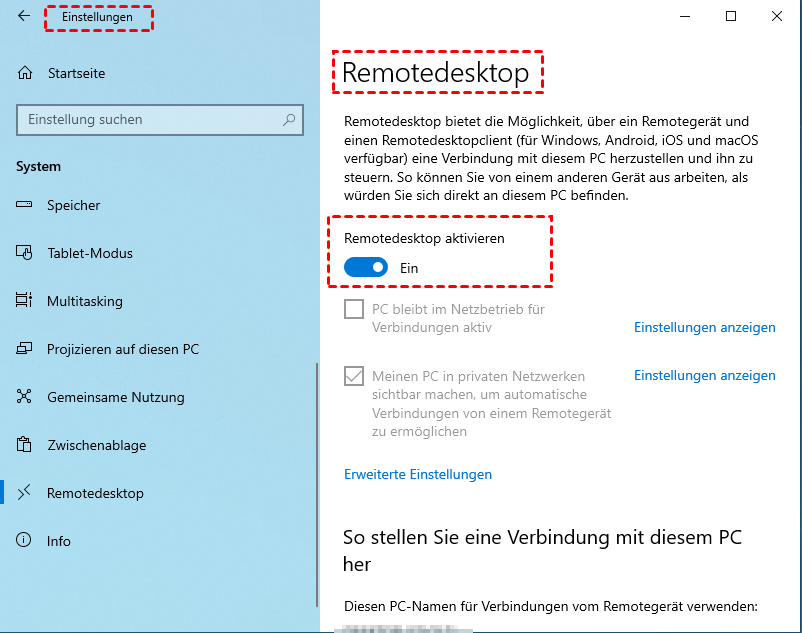

9. Verwenden Sie eine Firewall

Eine Firewall ist eine Sicherheitsbarriere, die den Netzwerkverkehr zu und von Ihrem Computer überwacht und blockiert. Eine Firewall kann helfen, unbefugten Zugriff auf Ihren Computer zu verhindern.

Windows und macOS verfügen über integrierte Firewalls. Stellen Sie sicher, dass Ihre Firewall aktiviert ist und richtig konfiguriert ist.

10. Seien Sie vorsichtig beim Öffnen von E-Mail-Anhängen und beim Klicken auf Links

Malware und Phishing-Angriffe werden häufig über E-Mail-Anhänge und Links verbreitet. Seien Sie vorsichtig beim Öffnen von E-Mail-Anhängen und beim Klicken auf Links, insbesondere wenn Sie von unbekannten Absendern stammen oder verdächtig aussehen.

Überprüfen Sie die E-Mail-Adresse des Absenders sorgfältig, bevor Sie auf Links klicken oder Anhänge öffnen. Laden Sie keine Dateien von unbekannten Quellen herunter.

Fazit

Indem Sie die oben genannten Tipps befolgen, können Sie die Sicherheit Ihres Computers erheblich verbessern und das Risiko eines unbefugten Zugriffs verringern. Es ist wichtig, wachsam zu bleiben und regelmäßig Ihre Systeme zu überprüfen, um potenzielle Sicherheitsbedrohungen zu erkennen und zu beheben. Denken Sie daran, dass Sicherheit ein fortlaufender Prozess ist, der ständige Aufmerksamkeit erfordert.

Wenn Sie den Verdacht haben, dass jemand auf Ihren Computer zugegriffen hat, ändern Sie sofort Ihre Passwörter, überprüfen Sie Ihre Konten auf verdächtige Aktivitäten und wenden Sie sich gegebenenfalls an einen IT-Experten oder die Polizei. Schützen Sie Ihre Daten!

.png)

.png)